Imaginez un immeuble de bureaux où tout le monde — comptables, commerciaux, direction, équipe IT — partagerait la même pièce ouverte, sans aucune séparation, avec accès à toutes les conversations et à tous les documents. Chaotique, non ? C'est exactement ce qui se passe sur un réseau mal segmenté.

Les VLAN (Virtual Local Area Network, ou réseau local virtuel) sont la réponse à ce problème. Ils permettent de diviser logiquement un réseau physique en plusieurs segments isolés, sans avoir besoin de câbler une infrastructure distincte pour chaque département. Que vous soyez administrateur réseau chevronné ou technicien en formation, comprendre les différents types de VLAN est une compétence fondamentale qui vous permettra de concevoir des réseaux plus sûrs, plus performants et plus faciles à gérer.

Dans cet article, nous passons en revue l'ensemble des types de VLAN, leurs rôles spécifiques, leurs cas d'usage concrets et les pièges à éviter. Accrochez-vous : à la fin de cette lecture, la segmentation réseau n'aura plus aucun secret pour vous.

Qu'est-ce qu'un VLAN ? Rappel des fondamentaux

Un VLAN est une segmentation logique d'un réseau. Concrètement, des équipements reliés au même commutateur physique (switch) peuvent être isolés dans des domaines de diffusion (broadcast domains) distincts, comme s'ils étaient sur des switches séparés.

Les VLAN sont définis par la norme IEEE 802.1Q, qui standardise le mécanisme de marquage (tagging) des trames Ethernet avec un identifiant de VLAN (VLAN ID), compris entre 1 et 4094.

Les bénéfices principaux sont au nombre de trois :

- Sécurité : les équipements d'un VLAN ne peuvent pas communiquer directement avec ceux d'un autre VLAN sans passer par un routeur ou un pare-feu.

- Performance : la réduction des domaines de diffusion diminue le trafic inutile sur le réseau.

- Gestion : les équipes IT peuvent regrouper les ressources par fonction, par département ou par niveau de sensibilité, indépendamment de l'emplacement physique des machines.

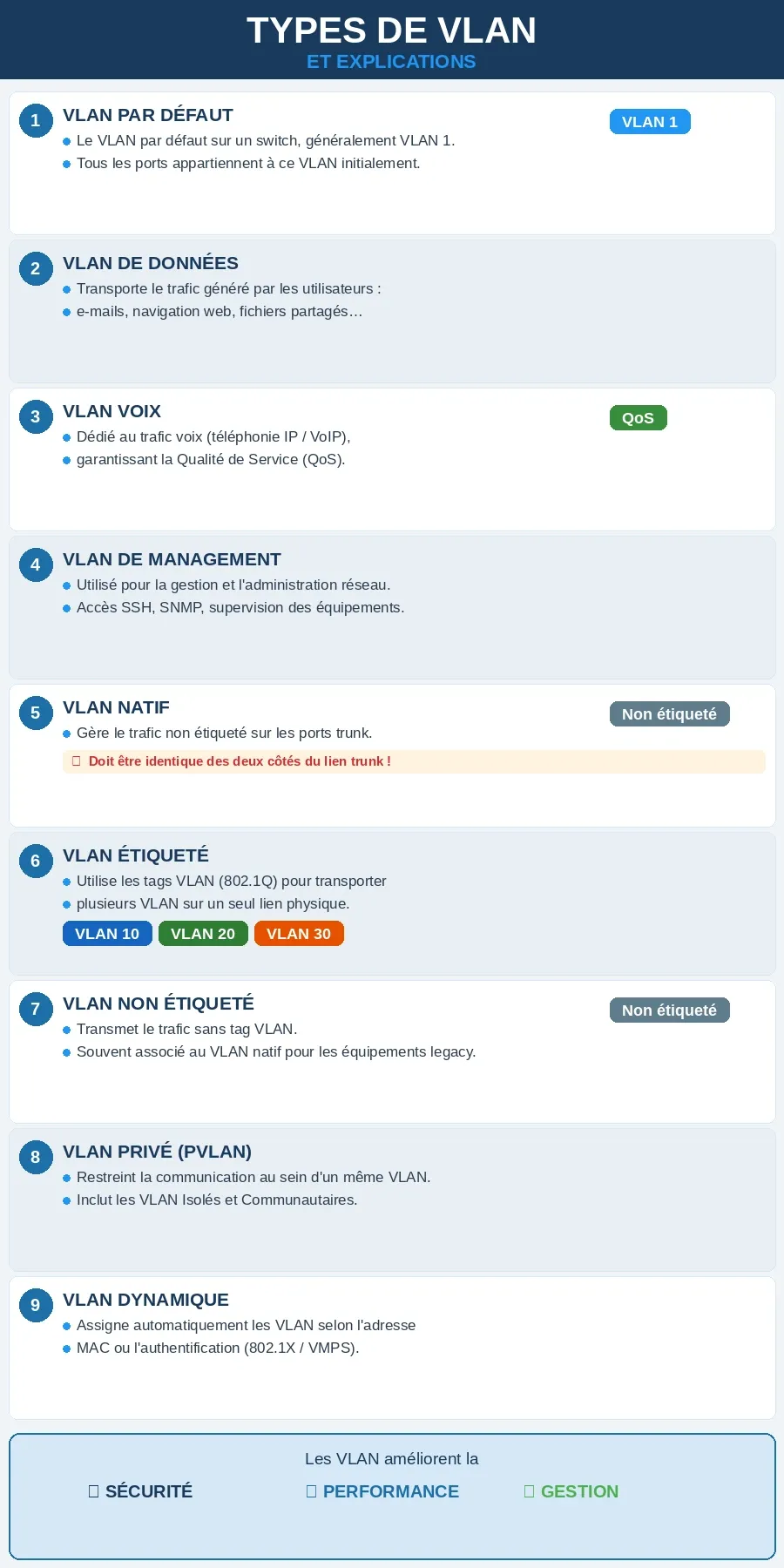

Les 9 types de VLAN à connaître absolument

1. Le VLAN par défaut (Default VLAN)

Le VLAN par défaut est celui qui existe nativement sur tout switch dès sa sortie de boîte. Dans la grande majorité des équipements du marché (Cisco, HP, etc.), il s'agit du VLAN 1.

Par défaut, tous les ports d'un commutateur sont membres de ce VLAN. Il assure la communication de base entre les appareils connectés tant qu'aucune configuration personnalisée n'a été appliquée.

2. Le VLAN de données (Data VLAN)

Le VLAN de données est le type de VLAN le plus courant dans les environnements de production. Il transporte le trafic généré par les utilisateurs : navigation web, messagerie électronique, accès aux fichiers partagés, applications métier, etc.

Son rôle principal est de séparer le trafic utilisateur des autres flux qui circulent sur le réseau (voix, management, etc.), améliorant ainsi la sécurité et les performances globales.

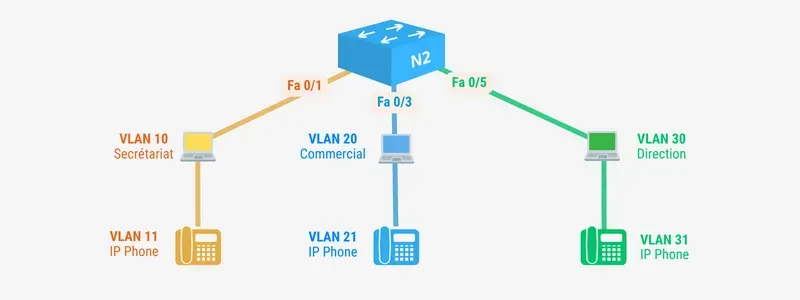

3. Le VLAN voix (Voice VLAN)

La téléphonie sur IP (VoIP) est extrêmement sensible à la latence et à la gigue (jitter). Un retard de quelques dizaines de millisecondes suffit à rendre une conversation téléphonique incompréhensible. C'est pourquoi le VLAN voix existe.

Ce type de VLAN est dédié exclusivement au trafic audio provenant des téléphones IP. Il est associé à des règles de Qualité de Service (QoS) qui lui garantissent une priorité élevée sur le réseau, au détriment du trafic moins critique si nécessaire.

4. Le VLAN de management (Management VLAN)

Le VLAN de management est réservé aux communications d'administration réseau. C'est via ce VLAN que les administrateurs accèdent à distance aux équipements actifs (switches, routeurs, points d'accès Wi-Fi) pour les configurer, les surveiller ou les dépanner.

Les protocoles couramment utilisés sur ce VLAN sont SSH, HTTPS (interface web des équipements), SNMP pour la supervision, ou encore Syslog pour la collecte de journaux.

5. Le VLAN natif (Native VLAN)

Le VLAN natif est un concept spécifique aux liens trunk (liens entre deux switches ou entre un switch et un routeur qui transportent plusieurs VLAN simultanément).

Sur un lien trunk utilisant l'encapsulation 802.1Q, toutes les trames sont normalement étiquetées avec leur VLAN ID. Cependant, les trames appartenant au VLAN natif sont transmises sans étiquette. C'est la seule exception à la règle du marquage.

Par défaut, le VLAN natif est le VLAN 1 sur les équipements Cisco.

6. Le VLAN étiqueté (Tagged VLAN)

Un VLAN étiqueté (tagged) désigne un VLAN dont les trames sont marquées avec un identifiant VLAN (VLAN ID) selon la norme IEEE 802.1Q. Ce marquage est inséré dans l'en-tête Ethernet de la trame, sur 4 octets, avant qu'elle ne soit transmise.

Ce mécanisme est indispensable sur les liens trunk, qui transportent plusieurs VLAN sur un seul câble physique. Grâce au tag, le switch de destination sait à quel VLAN appartient chaque trame et la route correctement.

7. Le VLAN non étiqueté (Untagged VLAN)

À l'inverse du précédent, un VLAN non étiqueté (untagged) transmet ses trames sans marquage 802.1Q. Ce mode est utilisé sur les ports d'accès (access ports), c'est-à-dire les ports directement connectés à des équipements terminaux comme des PC, des imprimantes ou des téléphones.

Ces appareils n'ont généralement pas conscience des VLAN : ils envoient et reçoivent du trafic Ethernet standard. C'est le switch qui gère l'appartenance au VLAN en amont, de manière transparente pour l'équipement final.

Le VLAN non étiqueté est souvent associé au VLAN natif sur les ports trunk, pour gérer les équipements legacy qui ne supportent pas le standard 802.1Q.

8. Le VLAN privé (Private VLAN — PVLAN)

Le VLAN privé (Private VLAN) est une fonctionnalité avancée qui pousse la segmentation encore plus loin. Là où un VLAN classique isole des groupes d'équipements les uns des autres, le PVLAN permet d'isoler des équipements au sein d'un même VLAN.

Il repose sur une hiérarchie à deux niveaux :

- VLAN primaire : le VLAN "parent" qui englobe tout le segment.

- VLAN isolé : les équipements de ce VLAN ne peuvent communiquer qu'avec le port promiscuous (généralement le routeur ou le pare-feu), jamais entre eux.

- VLAN communautaire : les équipements de ce VLAN peuvent communiquer entre eux, mais pas avec ceux d'autres VLAN communautaires.

9. Le VLAN dynamique (Dynamic VLAN)

Le VLAN dynamique rompt avec l'approche traditionnelle où l'appartenance à un VLAN est liée à un port physique du switch. Ici, l'assignation au VLAN se fait automatiquement, en fonction de critères liés à l'équipement ou à l'utilisateur.

Les critères d'assignation peuvent être l'adresse MAC de la carte réseau, les informations d'authentification (via le protocole 802.1X), ou d'autres attributs gérés par un serveur central.

Dans les implémentations classiques, on utilise un VMPS (VLAN Membership Policy Server) qui consulte une base de données pour déterminer le VLAN approprié à chaque connexion.

Avantage majeur : un utilisateur peut se connecter depuis n'importe quel point du réseau et se retrouver automatiquement dans le bon VLAN, sans intervention manuelle de l'administrateur. C'est idéal pour les environnements avec du nomadisme important ou des accès Wi-Fi ouverts à plusieurs profils d'utilisateurs.

Tableau récapitulatif des types de VLAN

| Type de VLAN | Rôle principal | Cas d'usage typique |

|---|---|---|

| Vlan par défaut | Communiction de base | VLAN 1 natif du switch |

| VLAN de données | Trafic utilisateur | Navigation, email, fichiers |

| VLAN voix | Téléphone IP (VOIP) | Téléphone IP en entreprise |

| VLAN de management | Administration réseau | SSH, SNMP, supervision |

| VLAN natif | Trafic non-étiqueté sur trunk | Compatibilité équipement legacy |

| VLAN étiqueté | Transport multi-vlan | Liens trunk entre switchs |

| VLAN non-étiqueté | Connexion équipements terminaux | PC, imprimantes |

| VLAN privé (PVLAN) | Isolation intra-vlan | Hébergement, datacenters |

| VLAN dynamique | Assignation automatique | WIFI d'netreprise, nomadisme |

Bonnes pratiques pour implémenter vos VLAN

Connaître les différents types de VLAN est une chose. Les déployer correctement en est une autre. Voici quelques règles d'or à garder en tête :

Planifiez avant de configurer. Définissez clairement vos besoins en segmentation avant de toucher à vos switches. Un plan d'adressage VLAN documenté (numéro, nom, rôle, sous-réseau associé) vous évitera bien des confusions.

Ne négligez pas la sécurité du VLAN natif. Changez-le systématiquement pour un VLAN inutilisé et vierge de tout trafic réel. Désactivez les ports inutilisés et assignez-les à un VLAN "poubelle".

Documentez vos trunks. Sur chaque lien trunk, préciser explicitement quels VLAN sont autorisés à transiter. N'autorisez pas tous les VLAN par défaut : n'ouvrez que ce qui est nécessaire.

Associez les VLAN à des sous-réseaux IP distincts. Un VLAN = un sous-réseau. Cela simplifie le routage, la supervision et la politique de sécurité.

Testez avant de déployer en production. Les erreurs de configuration VLAN peuvent provoquer des coupures réseau étendues. Validez vos configurations dans un environnement de test ou via une simulation (GNS3, Packet Tracer, EVE-NG).

Infographie des types de vlan

Conclusion : Maîtriser les VLAN, c'est maîtriser son réseau

Les VLAN sont bien plus qu'un simple outil de segmentation. Ils constituent le socle sur lequel repose la sécurité, la performance et la maintenabilité de tout réseau d'entreprise moderne. Qu'il s'agisse d'un VLAN de données pour isoler un département, d'un VLAN voix pour garantir la qualité des appels, d'un VLAN de management pour sécuriser l'accès à votre infrastructure ou d'un VLAN privé pour vos environnements d'hébergement, chaque type de VLAN répond à un besoin précis et contribue à une architecture réseau robuste.

La maîtrise de ces concepts vous permettra non seulement de concevoir des réseaux plus solides, mais aussi de mieux diagnostiquer les problèmes, de préparer des certifications comme le CCNA ou le CompTIA Network+, et d'apporter une vraie valeur ajoutée dans vos projets d'infrastructure.